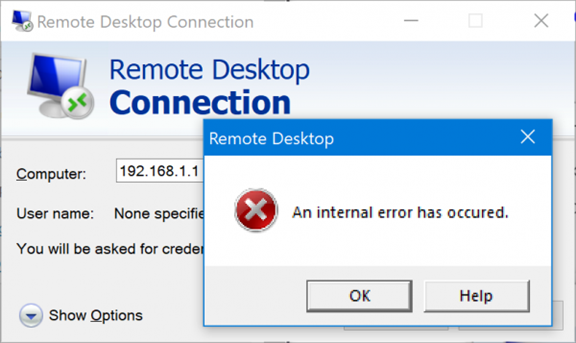

Lỗi “An internal error has occurred” là một lỗi khá phổ biến khi truy cập bằng remote desktop đến hệ điều hành Windows. Lỗi này xuất hiện khi giao thức Remote Desktop (RDP) của hệ điều hành Windows bị truy cập liên tục nhiều lần. Thường có hai khả năng:

Lưu trữ danh mục: Kiến Thức Về Website

Public IP là địa chỉ IP được cung cấp bởi ISP (Internet Service Provider) khi bạn kết nối vào Internet, nó là địa chỉ dùng để xác định máy tính của bạn trên Internet và địa chỉ này là duy nhất, có nghĩa là sẽ không thể có 2 máy tính có cùng 1 địa chỉ IP trên Internet.

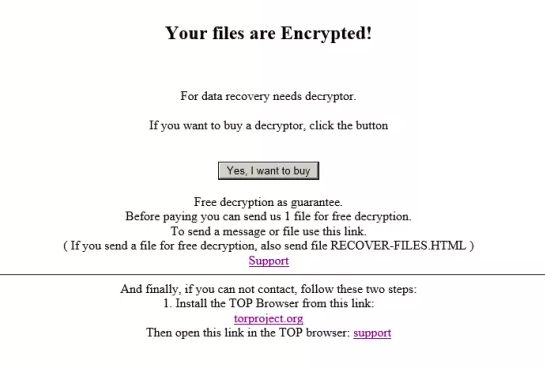

Để nắm rõ hơn cách mà Ransomeware lây nhiễm vào server cũng như cách xử lý, Quý khách có thể tham khảo ở đây. Trong bài viết này, Long Vân sẽ hướng dẫn Quý khách cách lấy lại dữ liệu của phần mềm kế toán MISA trên server đã bị mã hóa.

Hiện nay, do nhu cầu phát triển và mở rộng quy mô hoạt động, việc truy cập và sử dụng dữ liệu trên Cloud ngày càng phổ biến, kèm theo đó là nguy cơ lớn về an toàn thông tin, như:

Ransomware là một dạng phần mềm độc hại, nó ngăn chặn người dùng có thể truy cập và sử dụng dữ liệu bên trong máy chủ (hoặc máy tính nói chung). Kẻ tấn công sẽ yêu cầu một khoản tiền chuộc từ nạn nhân để khôi phục quyền truy cập dữ liệu (không phải lúc nào người dùng cũng lấy lại được dữ liệu khi thanh toán theo yêu cầu của kẻ tấn công).

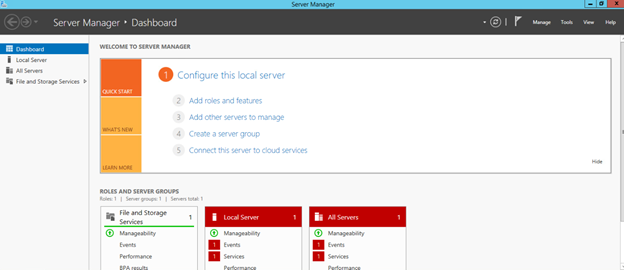

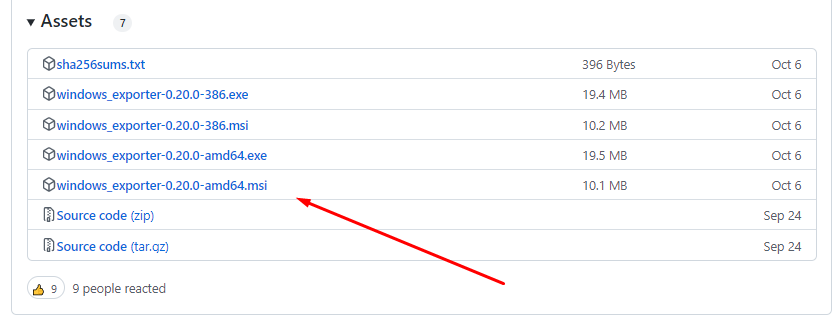

Như vậy, Long Vân đã hoàn thành hướng dẫn cài đặt Node Exporter trên hệ điều hành Windows, Chúc Quý khách thành công !

Như vậy, Long Vân đã hoàn thành hướng dẫn quý khách một số cách để có thể nâng cao mức độ an toàn cho một server sử dụng hệ điều hành Windows. Chúc quý khách thành công!

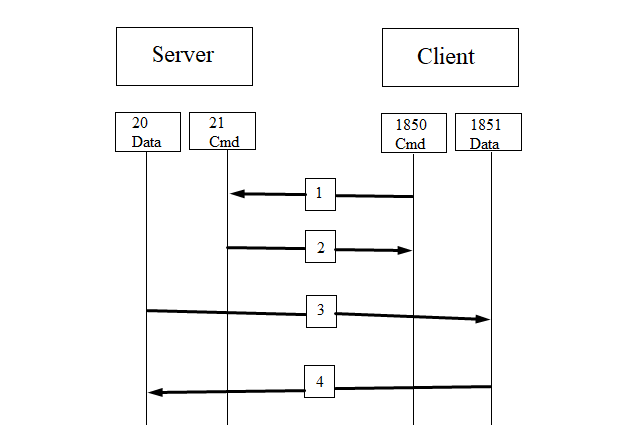

I. Phân biệt các mode trong FTP. FTP (File Transfer Protocol) là một giao thức mạng để truyền file giữa các máy tính thông qua giao thức TCP/IP. FTP được sử dụng rộng rãi để chuyển các tập tin qua mạng. Nhiều ứng dụng FTP server có thể lựa chọn sử dụng như vsftpd, proftpd, […]

Phần mềm kế toán đóng vai trò quan trọng trong quản lý tài chính và ghi nhận các giao dịch kế toán của một doanh nghiệp. Trong môi trường kinh doanh ngày nay, với sự phát triển của công nghệ đã mang lại sự lựa chọn mới cho việc triển khai và quản lý hệ […]

Để mở port trên Windows Firewall, Quý khách thực hiện các bước sau: Bước 1: Vào Firewall từ thanh tìm kiếm Trên thanh tìm kiếm gõ từ “Firewall”. Vào phần Window Defender Firewall with Advanced Security Bước 2: Tạo Rule cấu hình chỉ cho phép địa chỉ cụ thể truy cập: Vào Inbound Rules -> […]