I. Ransomeware là gì

Ransomware là một dạng phần mềm độc hại, nó ngăn chặn người dùng có thể truy cập và sử dụng dữ liệu bên trong máy chủ (hoặc máy tính nói chung). Kẻ tấn công sẽ yêu cầu một khoản tiền chuộc từ nạn nhân để khôi phục quyền truy cập dữ liệu (không phải lúc nào người dùng cũng lấy lại được dữ liệu khi thanh toán theo yêu cầu của kẻ tấn công).

II. Ransomware hoạt động như thế nào

- Giống như các phần mềm độc hại khác, randsomware có thể thâm nhập máy tính người dùng trong khi:

- Người dùng tìm và sử dụng các phần mềm crack.

- Click vào các trang quảng cáo đã đính kèm link tự động download ransomware.

- Truy cập các website không an toàn (website giả mạo, nội dung đồi trụy,..).

- Tải và cài đặt các phần mềm không rõ nguồn gốc.

- Click vào đường dẫn hoặc download các file đính kèm có randsomware thông qua email,….

- Ngoài ra, kẻ tấn công sử dụng các bộ công cụ khai thác lỗ hổng bảo mật trên phần mềm (đôi khi cả hệ điều hành) để tấn công.

- Với một số loại, sẽ mở thêm back door để sử dụng cho các cuộc tấn công về sau. Việc này làm các server bị nhiễm sẽ liên tục bị nhiễm về sau, nếu không thể xử lý triệt để ransomware và các lỗi bảo mật trên server.

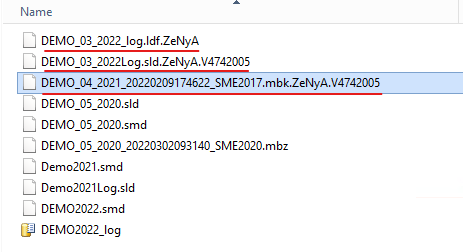

- Sau khi thâm nhập, ransomware sẽ tìm kiếm và mã hóa các tập tin trên máy chủ và tạo khóa giải mã.

- Khi thực hiện xong, ransomware sẽ gửi khóa giải mã và các thông tin khác đến máy chủ điều khiển tấn công.

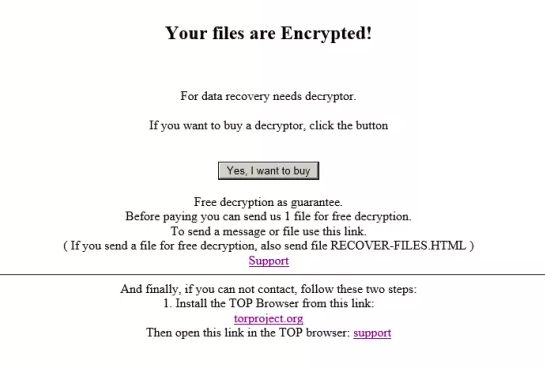

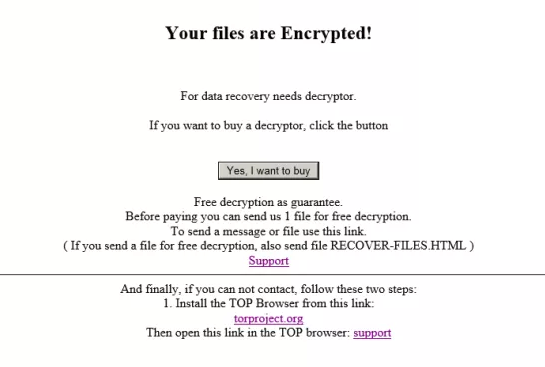

- Bước cuối cùng, nạn nhân sẽ nhận được thông báo rằng các tệp của họ đã được mã hóa và họ cần phải trả tiền chuộc để có khóa giải mã.

III. Các loại ransomware phổ biến

- Ryuk : Là một biến thể ransomware phổ biến. Nó thường được gửi qua email lừa đảo trực tuyến hoặc bằng cách kết nối từ xa bằng giao thức RDP sử dụng thông tin đăng nhập của người dùng vào hệ thống để mã hóa. Sau khi một hệ thống bị lây nhiễm, thì Ryuk sẽ mã hóa 1 số loại tệp nhất định – sau đó sẽ đưa ra yêu cầu tiền chuộc.

- Maze: Là mã độc nỗi tiếng đòi tiền chuộc kết hợp với đánh cắp dữ liệu người dùng. Khi nạn nhân từ chối yêu cầu trả tiền chuộc tì dữ liệu này sẽ được kẻ mã hóa tiết lộ và bán thông tin cho người trả giá cao nhất.

- REvil ( Sodinokibi): Cũng là một biến thể Ransomware khác nhằm vào các tổ chức doanh nghiệp lơn. Được một nhóm Revil người Nga điều hành năm 2019, đã gây ra nhiều vụ vi phạm lớn như ( Kaseya và JBS…)

- Lockbit: Là một phần mềm độc hại mã hóa dữ liệu hoạt động kể từ tháng 9/2019 và là một Ransomware-as-a-Service ( RaaS) gần đây. Phần mền tống tiền này được phát triển để mã hóa nhanh chóng, có thể các thiệt bị antivirus chưa kịp xử lý thì đã bị mã hóa dữ liệu.

- DearCry: Là một biến thể ransomware mới được thiết kế để tận dụng từ lỗ hỏng Microsoft Exchange. Vào táng 3/2021 thì Microsoft đã đưa ra bản vá cho 4 lỗ hỏng từ trong máy chủ Microsoft Exchange này.

- Ngoài ra vẫn còn nhiều loại biến thể Ransomware khác như: Lapsus$, Wannacry, DarkSide…

IV. Cách phòng chống ransomware

- Sao lưu tất cả dữ liệu những quan trọng. Đảm bảo các bản sao lưu phải được bảo vệ thích hợp hoặc được lưu trữ ngoại tuyến để kẻ tấn công không thể truy cập hoặc xóa chúng. Business Backup của Long Vân là một trong những giải pháp có thể đáp ứng được nhu cầu sao lưu với nhiều tùy chọn phù hợp.

- Máy tính phải được cài đặt phần mềm diệt virus có bản quyền, luôn theo dõi cập nhật dữ liệu virus mới nhất để luôn chủ động trong việc bảo vệ dữ liệu.

- Đảm bảo hệ điều hành và các phần mềm đang được sử dụng luôn được cập nhật thường xuyên, nhất là đối với các bản vá lỗi bảo mật.

- Cảnh giác với việc sử dụng email trên server và máy tính nói chung.

- Luôn có ít nhất một lớp firewall trên server, và chỉ mở những port cần thiết phục vụ cho việc chạy dịch vụ.

- Nên đổi các port RDP (3389), MSSQL (1433) nếu bắt buộc phải public ra internet. Nếu có thể, thực hiện kiểm tra và giới hạn địa chỉ IP truy cập. Chặn truy cập đến dịch vụ SMB (445/TCP, 139/TCP)

- Đặt mật khẩu truy cập theo chuẩn phức tạp ít nhất 8 ký tự bao gồm: ký tự thường, ký tự hoa, số và ký tự đặc biệt.

V. Cách xử lý khi bị server bị nhiễm trên server Long Vân:

Trong trường hợp server chưa bị lây nhiễm hoàn toàn, các chức năng cài đặt và quản lý server vẫn hoạt động. Có thể tiến hành xử lý theo hướng sau:

- Power off server. Thực hiện việc Snapshot trên server để lưu lại trạng thái dữ liệu.

- Power On server. Sử dụng giao diện console để disable card mạng, ngắt mọi kết nối từ server ra bên ngoài (không thể sử dụng với các phương thức truy cập server qua internet thông thường như: Remote Desktop, Teamviewer,…).

- Sử dụng firewall, tạo rule trên firewall để block toàn bộ các incomming connection.

- Enable card mạng, cấu hình server kết nối với internet.

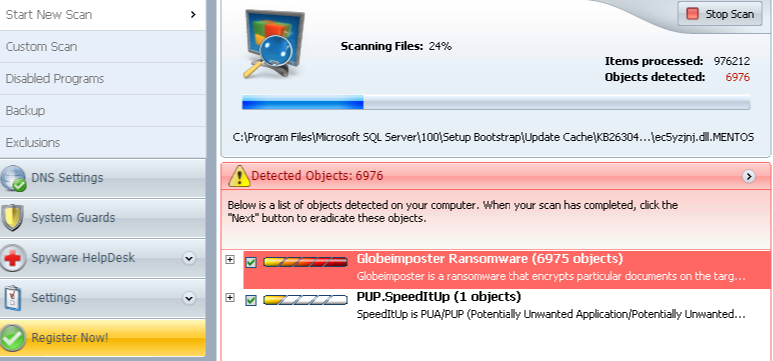

- Download phần mềm diệt virus và scan server để tìm và xóa tất cả các file bị nhiễm ransomware trên server.

Một số phần mềm quý khách có thể tham khảo như:- https://www.zemana.com

- https://support.kaspersky.com/ksws10

- https://www.bitdefender.com/solutions/anti-ransomware-tool.html

- Kiểm tra lại cấu hình firewall cũng như tiến hành cập nhật các bản vá bảo mật hệ điều hành cần thiết.

- Remove bản snapshot đã tạo ban đầu.

Với server đã bị nhiễm malware, nên tiến hành cài một server mới, thiết lập sẳn các biện pháp bảo vệ và chuyển dữ liệu qua. Việc này để tránh việc server bị tấn công lại do các backdoor đã được tạo trong quá trình lây nhiễm.

Trong trường hợp server đã bị lây nhiễm hoàn toàn, thông thể truy cập hoặc thực hiện các thao tác xử lý, Quý khách vui lòng liên hệ với bộ phận hỗ trợ của Long Vân để được tư vấn hỗ trợ.

VI. Một số ứng dụng Quý khách có thể tham khảo để khắc phục các file bị mã hóa:

- https://trendmicro.ctydtp.vn/huong-dan/huong-dan-phuc-hoi-cac-file-bi-ma-hoa.html

- https://www.avast.com/ransomware-decryption-tools

- https://noransom.kaspersky.com

Chú ý, mỗi ứng dụng chỉ có thể hỗ trợ giải mã một số loại randsomware nhất định.