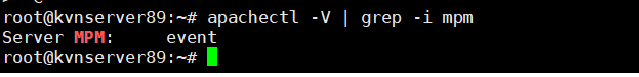

Apache MPM là các module muti-processing quyết định cách thức mà Apache sẽ tiếp nhận và xử lý các request từ client. MPM là module của apache nên có thể enable hay disable trong file config của apache. Apache từ version 2.4 trở đi hỗ trợ 3 modules multi-processing : worker, prefork và event (lưu ý : trong một thời điểm chỉ sử dụng được 1 trong 3 modules này).

Lưu trữ thẻ: #Linux

WordPress là một CMS (content management system) mã nguồn mở cho phép người dùng xây dựng và quản lý nội dung trên website. WordPress cung cấp cơ sở hạ tầng cơ bản để xây dựng một website, do đó nó phù hợp với hầu hết đối tượng người sử, bao gồm cả đối tượng là người sử dụng có ít kiến thức về lập trình.

MYSQL là một hệ quản trị cơ sở dữ liệu rất phổ biến, đặc biệt là đối với các máy chủ chạy dịch vụ web. Trong bài viết này, Long Vân sẽ hướng dẫn Quý khách cách reset lại password cho MYSQL phiên bản 8.0. Các bước cụ thể như sau: Bước 1: Kiểm tra […]

HestiaCP là một Web Control Panel mã nguồn mở và hoàn toàn miễn phí, đồng thời là một nhánh của VestaCP. Nó cung cấp một giao diện web đơn giản và sạch sẽ, đồng thời cung cấp khả năng cho quản trị viên quản lý các tính năng cốt lõi của máy chủ web của họ, bao gồm quản lý và triển khai trang web, email, DNS và cơ sở dữ liệu một cách dể dàng.

Virtual Host là một phương thức cho phép bạn chạy nhiều website khác nhau trên một máy chủ web. Virtual Host phân biệt và phục vụ các trang web khác nhau dựa trên địa chỉ IP hoặc tên miền của từng trang web.

Apache MPM là các module muti-processing quyết định cách thức mà apache sẽ tiếp nhận và xử lý các request từ client. MPM là module của apache nên có thể enable hay disable trong file config của apache. Apache từ version 2.4 trở đi hỗ trợ 3 modules multi-processing : worker, prefork và event (lưu ý : chỉ sử dụng được 1 trong 3 modules này).

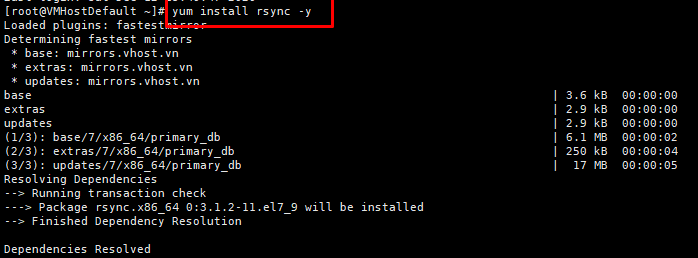

Rsync (remote sync) là công cụ đồng bộ file, thư mục của Linux. Nó sử dụng thuật toán khi copy dữ liệu sao cho dữ liệu phải copy là nhỏ nhất (chỉ copy những gì thay đổi giữa nguồn và gốc), khi đồng bộ nó giữ nguyên mọi thuộc tính của file, thư mục (từ chủ sở hữu, quyền truy cập file …). Mặc định, trên hầu hết các phiên bản hệ điều hành Linux đều cung cấp sẳn công cụ này.

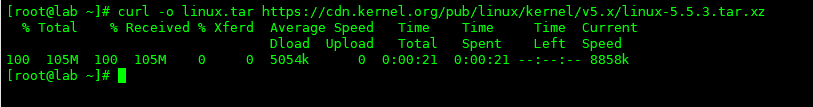

I. Cài đặt CURL trên Linux Để cài đặt curl trên Debian / Ubuntu và các dẫn xuất, hãy nhập như sau # sudo apt install curl Để cài đặt curl trên RHEL, CentOS, Fedora và các dẫn xuất, hãy nhập như sau: # sudo yum install curl Để cài đặt curl trên OpenSUSE và […]

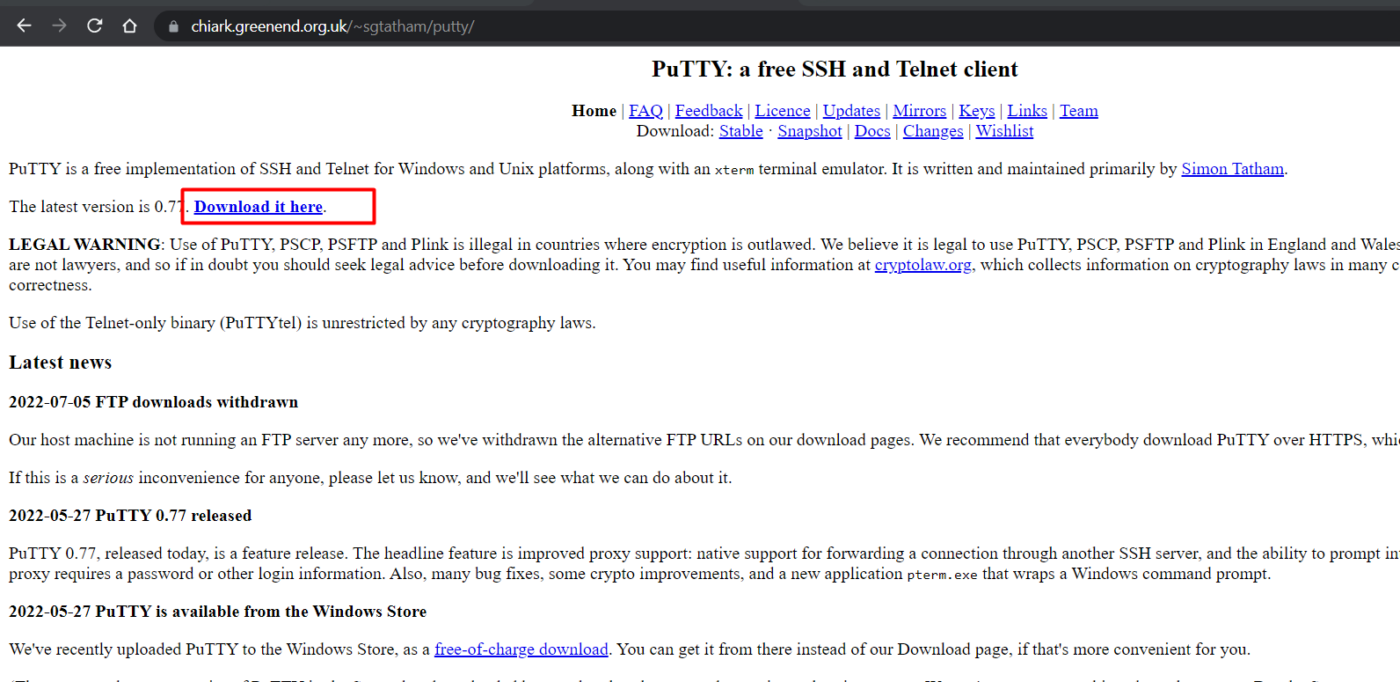

Như vậy, Long Vân đã hướng dẫn Quý khách sử dụng PuTTY để kết nối SSH đến server linux. Chúc Quý khách thành công !